企业网络日志管理 高效下载、分析与安全实践

引言

在当今数字化运营环境中,企业网络日志不仅是系统运行状态的记录,更是网络安全、性能优化和合规审计的关键数据源。海量的日志数据如果管理不当,会成为企业的负担而非资产。如何高效地下载、存储、分析并利用这些日志,已成为现代企业管理的重要课题。

一、网络日志的重要性与挑战

网络日志记录了网络设备、服务器、应用程序及终端用户的活动痕迹。它们对于检测安全威胁(如入侵尝试、恶意软件活动)、排查系统故障、优化网络性能以及满足GDPR、网络安全法等法规的审计要求至关重要。企业面临的挑战包括:

- 数据量巨大:日志数据呈指数级增长,存储与处理成本高。

- 格式多样:来自不同厂商和系统的日志格式不统一,难以集中分析。

- 实时性要求高:安全事件需要实时或近实时响应,延迟分析可能导致损失。

- 价值提取困难:原始日志信息杂乱,需要专业工具和技能才能转化为洞察。

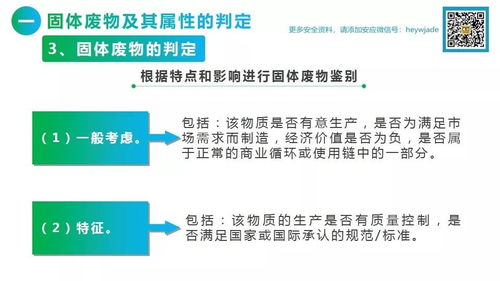

二、构建系统化的日志管理策略

有效的管理始于顶层设计,企业应建立覆盖全周期的日志管理策略。

1. 明确目标与范围:

确定日志管理的核心目标(如安全监控、故障诊断、合规留存),并界定需要收集日志的资产范围(网络设备、服务器、数据库、应用等)。

- 集中化收集与下载:

- 使用日志收集器:部署如Fluentd、Logstash、Syslog-ng等代理,从各源头自动、可靠地拉取或接收推送的日志,实现集中化。

- 标准化传输协议:优先采用Syslog(特别是加密的Syslog-over-TLS)、SNMP trap或专用API,确保日志传输的安全与效率。

- 合理的下载频率与带宽管理:根据日志量和业务重要性,配置批处理或实时流式传输,避免对生产网络造成拥塞。

- 高效的存储与归档:

- 分层存储:将近期高频访问的热数据存储在高速存储(如SSD)上,将用于合规归档的冷数据转移至低成本对象存储或磁带库。

- 数据压缩与去重:在传输和存储前对日志进行压缩,并消除重复信息,可节省大量空间。

- 制定保留策略:依据法律法规和业务需求,明确规定不同类型日志的保留期限,并建立安全的销毁流程。

- 智能分析与可视化:

- 利用SIEM与日志分析平台:采用Splunk、Elastic Stack(ELK)、IBM QRadar等安全信息与事件管理(SIEM)平台。它们能对海量日志进行索引、关联分析和机器学习,自动识别异常模式。

- 定制仪表盘与告警:为IT运维、安全团队创建关键指标(如登录失败次数、异常流量峰值)的可视化仪表盘,并设置智能阈值告警,实现主动管理。

- 确保安全与合规:

- 端到端加密:在日志传输和静态存储过程中实施加密,防止数据泄露或篡改。

- 严格的访问控制:基于角色(RBAC)限制对日志数据的访问权限,确保只有授权人员才能查看或操作。

- 完整性校验:使用哈希值(如SHA-256)等技术验证日志在存储周期内未被非法修改。

- 定期审计:不仅用日志审计业务,也要对日志管理系统自身的访问和操作进行审计。

三、技术工具选型与实践建议

- 开源方案:ELK Stack(Elasticsearch, Logstash, Kibana)组合功能强大,社区活跃,适合有一定技术能力的中小企业或作为起步。Graylog也是优秀的集中式日志管理选择。

- 商业方案:Splunk提供企业级功能、支持与服务;云服务商(如AWS CloudWatch Logs, Azure Monitor, Google Cloud's Operations Suite)提供与自身生态深度集成的托管日志服务,可降低运维复杂度。

- 实践建议:

- 从小处着手,逐步扩展:先选择一两个关键业务系统进行试点,验证流程和工具后再推广。

- 日志规范化:在收集阶段尽可能将不同格式的日志解析、归一化为标准结构(如JSON),便于后续分析。

- 建立跨部门协作流程:明确安全、运维、开发团队在日志管理中的职责与协作机制,使日志价值最大化。

结论

对企业网络日志的有效管理,远不止于“下载”这一技术动作,它是一个融合了策略、流程、技术和人员的系统性工程。通过构建集中化、自动化、智能化的日志管理生命周期,企业能将看似杂乱无章的日志数据,转化为驱动安全加固、运营优化和业务决策的宝贵资产,从而在复杂的数字环境中提升韧性、效率和合规水平。投资于一个健壮的日志管理体系,就是投资于企业数字化运营的“黑匣子”与“预警雷达”,其长远回报不可估量。